В мире цифровой безопасности наступает момент, который эксперты давно предсказывали с тревогой и ожиданием. Искусственный интеллект перестал быть просто инструментом в руках специалистов по защите или киберпреступников; теперь он становится автономным исследователем уязвимостей, чьи способности начинают превосходить человеческие. Согласно последним данным, представленным изданием Wired (статью перевели ИноСМИ), модели ИИ достигли уровня, когда они не только эффективно находят популярные слабые места в программном обеспечении, но и обнаруживают ранее неизвестные уязвимости «нулевого дня» быстрее и системнее, чем лучшие аналитики. Это заставляет всю IT-индустрию стоять на пороге фундаментального переосмысления подходов к созданию и защите программного кода.

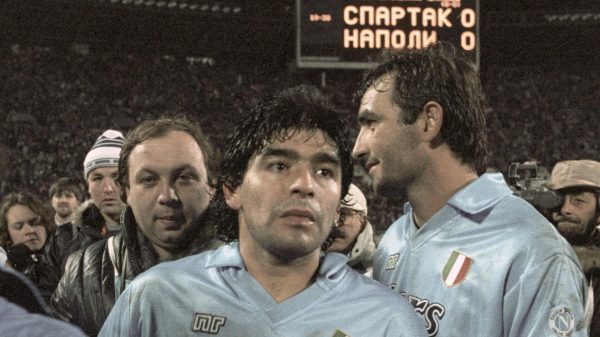

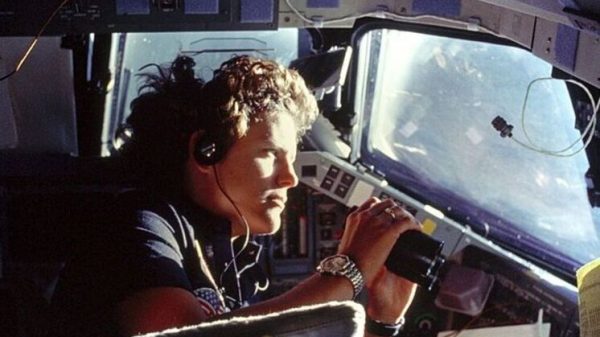

IMAGO/Westlight/www.imago-images.de/Global Look Press

IMAGO/Westlight/www.imago-images.de/Global Look Press

Наглядной иллюстрацией этой новой реальности стал случай со стартапом RunSybil. Основатели компании Влад Ионеску и Ариэль Герберт-Фосс испытали настоящее изумление, когда их собственный ИИ-инструмент Sybil в ноябре 2025 года указал на критическую проблему в системе одного из клиентов. Речь шла о сложной конфигурационной уязвимости, связанной с использованием языка запросов GraphQL, которая приводила к непреднамеренному раскрытию конфиденциальных данных. Для выявления подобной проблемы традиционно требовалось глубинное, почти интуитивное понимание взаимодействия нескольких сложных систем. То, что ИИ смог не только идентифицировать её, но и сделать логический вывод о её существовании в аналогичных конфигурациях, стало, по словам Герберт-Фосса, «кардинальным изменением». Это было открытие, о котором ещё не сообщалось публично, и оно продемонстрировало, что ИИ способен выходить за рамки поиска по шаблонам, демонстрируя подобие аналитического мышления.

Программист и исследователь Дон Сонг из Калифорнийского университета в Беркли подтверждает, что отрасль наблюдает «переломный момент». Её команда разработала специальный тестовый полигон CyberGym, содержащий свыше полутора тысяч известных уязвимостей в популярном открытом программном обеспечении, чтобы объективно оценивать прогресс больших языковых моделей. Результаты оказались ошеломляющими: если в середине 2025 года передовая модель Claude Sonnet 4 обнаруживала около 20% уязвимостей, то всего через несколько месяцев, к октябрю, её преемник Claude Sonnet 4.5 поднял этот показатель до 30%. Такая динамика улучшений за столь короткий срок не имеет аналогов в человеческой практике. Более того, ключевой вывод Сонг заключается в том, что «агенты ИИ могут находить уязвимости нулевого дня с минимальными затратами», стирая экономические барьеры, которые ранее сдерживали масштабные кибератаки.

Парадокс новой ситуации заключается в двунаправленности угрозы. Один и тот же интеллект, который используется для поиска и устранения дыр в защите, с той же лёгкостью может быть применён для их эксплуатации. Способность ИИ генерировать функциональный код, моделировать атаки и автоматически адаптировать эксплойты означает, что «наступательные действия по обеспечению безопасности будут ускоряться» параллельно с оборонительными. Хакеры, вооружённые подобными инструментами, получают беспрецедентное преимущество в скорости и масштабе. Это ставит под сомнение эффективность традиционного цикла «обнаружение — создание патча — установка обновления», который всегда проигрывал в гонке со временем, а теперь может стать совершенно несостоятельным.

В свете этих вызовов эксперты сходятся во мнении, что точечные улучшения существующих систем кибербезопасности уже недостаточны. Требуется радикально новый подход. Дон Сонг видит решение в коренном изменении философии разработки программного обеспечения. Её лаборатория уже экспериментирует с созданием при помощи ИИ «изначально безопасного» кода — программ, архитектура которых с самого начала проектируется с учётом потенциальных уязвимостей и резистентна к ним. Другой предлагаемой контрмерой является введение обязательного этапа, на котором новые мощные модели ИИ перед публичным выпуском будут передаваться на анализ командам этичных хакеров и экспертов по безопасности для предварительного поиска и устранения скрытых рисков. Это своеобразный «карантин» для искусственного интеллекта, призванный предотвратить попадание опасных технологий в дикую природу цифрового мира.

Таким образом, наступивший 2026 год становится точкой бифуркации для глобальной кибербезопасности. Искусственный интеллект, достигнув критической зрелости в области анализа кода, больше не является нейтральным инструментом. Он становится активным игроком, способным как укрепить наши цифровые крепости до невиданных высот, так и сравнять их с землёй с беспрецедентной скоростью. Ответом человечества на этот вызов должен стать не просто более совершенный софт, но и новая парадигма его создания, где безопасность будет не дополнением, а фундаментальным и неотъемлемым свойством с самой первой строки кода.

Будет страшно больно: чем для экономики США обернётся взрыв нейропузыря

Эй, айтишник, ты уже не нужен! В Германии IT-специалисты массово теряют работу

Тихая революция: как искусственный интеллект готовится перекроить рынок труда к 2030 году

ИИ-пузырь грозит взорвать экономику США

Восстание нейросетей прогнозируют в 2027 году

Свежие комментарии